Nos últimos anos, profissionais de identidade sempre repetiram uma verdade incômoda:

Microsoft Entra ID NÃO possui backup nativo completo.

E isso nunca foi um detalhe — sempre foi um risco crítico.

Agora, sinais recentes indicam que a Microsoft está finalmente caminhando para mudar esse cenário, com a introdução de papéis como Entra Backup Admin e possíveis capacidades nativas de backup.

Mas… o que isso realmente significa na prática?

Neste artigo, vamos além da notícia:

- ✔️ O que existe hoje (e por que é insuficiente)

- ✔️ O que deve vir com o backup nativo

- ✔️ Como se preparar desde já

- ✔️ Estratégias avançadas de proteção

Vamos aos fatos

A Microsoft lançará uma solução de backup nativa para o Microsoft Entra? Se você tem acompanhado de perto o endpoint “

roleManagement/directory/roleDefinitions ” na API do Graph, como eu, deve ter notado duas novas funções que surgiram sem qualquer aviso prévio da Microsoft:

Entra Backup Reader e

Entra Backup Administrator .

O problema atual: EntraId NÃO tem backup (de verdade)

Hoje, o Entra oferece apenas mecanismos limitados de recuperação:

- Usuários e grupos → restore até 30 dias (soft delete)

- Objetos críticos → perda definitiva (hard delete)

- Políticas (Conditional Access, App Registrations) → sem restore nativo

👉 Ou seja:

Se você apagar uma política de acesso condicional… acabou.

Isso é extremamente crítico porque:

- Identity = camada central de segurança

- Ataques modernos focam em identidade (ex: takeover, privilege escalation)

- Erros operacionais são comuns

Hoje em dia, proteger a configuração do seu tenant do Entra é um projeto que exige um pouco de esforço da parte técnica. A maioria de nós utiliza ferramentas excelentes como o Entra Exporter para exportar nossas configurações para arquivos JSON ou, alternativamente, recorre a produtos pagos de terceiros, como os oferecidos pela Veeam ou AvePoint.

Embora essas ferramentas sejam fantásticas, um problema comum é a ausência de um botão “desfazer” nativo para muitos objetos do Entra. Ferramentas de terceiros precisam recriar os objetos excluídos do zero, o que frequentemente resulta em novos IDs de objeto e muito trabalho manual para vincular novamente aplicativos e políticas. Uma solução nativa seria muito bem-vinda, especialmente após o lançamento do Unified Tenant Configuration Management .

Por que isso é um problema sério?

Vamos a um cenário real:

Cenário de incidente

- Admin exclui uma App Registration crítica

- Ou altera uma Conditional Access Policy

- Ou remove permissões de um Service Principal

Resultado:

- Aplicações param

- Autenticação quebra

- Zero rollback nativo

O que a Microsoft já oferece (mas não é backup)

A Microsoft já fala em recoverability, mas isso não é backup:

- Soft delete

- Logs de auditoria

- Recriação manual

Recoverability ≠ Backup

Recoverability significa apenas mitigar danos, não restaurar estado completo.

As novas funções de backup do Microsoft Entra

Os indícios mais fortes incluem:

- Novos papéis administrativos (Backup Admin)

- APIs internas sendo preparadas

- Alinhamento com o Microsoft 365 Backup

Isso sugere que teremos:

Possíveis funcionalidades

- Snapshot de objetos (users, groups, apps)

- Backup de políticas (CA, Identity Protection)

- Restore granular

- Versionamento

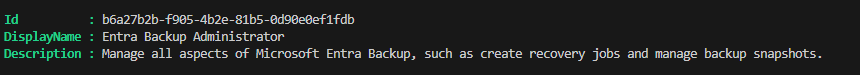

Ao analisarmos essas novas funções de backup do Entra, podemos observar o nome, o ID, a descrição e os recursos subjacentes que as funções permitem gerenciar, uma solução de backup de diretório em versão prévia integrada ao Microsoft Entra. Esses são todos os detalhes técnicos disponíveis até o momento, visto que a ativação dos recursos de experiência do usuário no Entra parece estar restrita a uma lista de permissões do locatário no lado do serviço.

Administrador do Entra Backup – b6a27b2b-f905-4b2e-81b5-0d90e0ef1fdb – Gerencie todos os aspectos do Microsoft Entra Backup, como criar tarefas de recuperação e gerenciar snapshots de backup.Recursos permitidos:

- microsoft.directory/backup/preview/cancel

- microsoft.directory/backup/preview/create

- microsoft.directory/backup/recovery/cancel

- microsoft.directory/backup/recovery/create

- microsoft.directory/backup/standard/read”

Leitor de Backup Entra – f42252d9-5400-4d7b-b9ef-cc582dbb8577 – Leia todos os aspectos do Microsoft Entra Backup, como listar todos os trabalhos de visualização, trabalhos de recuperação, instantâneos de backup e criar trabalhos de visualização.Recursos permitidos:

- microsoft.directory/backup/preview/cancel

- microsoft.directory/backup/preview/create

- microsoft.directory/backup/standard/read

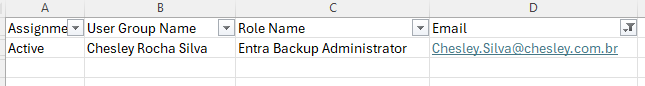

Usando um pouco de shell você consegue comprovar que podemos atribuir essas funções a uma conta de usuário hoje, mas elas ainda não afetam o uso do serviço, nem são exibidas na interface do usuário do Entra. No entanto, se você exportar suas atribuições de função pelo portal, elas ficarão visíveis.

Uma solução de backup nativa para Microsoft Entra

Uma solução de backup nativa e robusta traz benefícios significativos sob diversos aspectos. O principal deles é a integração: ao manter o backup dentro do próprio ecossistema do Entra, a Microsoft tende a gerenciar com mais eficiência a restauração de elementos críticos, como os metadados e identificadores originais (IDs de objeto), algo que ferramentas externas nem sempre conseguem reproduzir com precisão.

Por outro lado, é importante considerar cenários adversos. E se o ambiente for comprometido? Ou, em uma situação mais crítica, se houver a necessidade de restaurar toda a configuração em um novo tenant? Embora esse tipo de incidente seja indesejado — e provavelmente afetaria outros serviços além do Entra —, ele pode ser especialmente relevante em ambientes que dependem fortemente apenas dessa plataforma.

Nesse contexto, mesmo com uma solução nativa, torna-se essencial adotar uma estratégia complementar de backup isolado (air-gapped). Isso garante que, em caso de comprometimento do ambiente principal, seja possível recorrer a ferramentas ou scripts externos para restaurar as configurações com segurança.